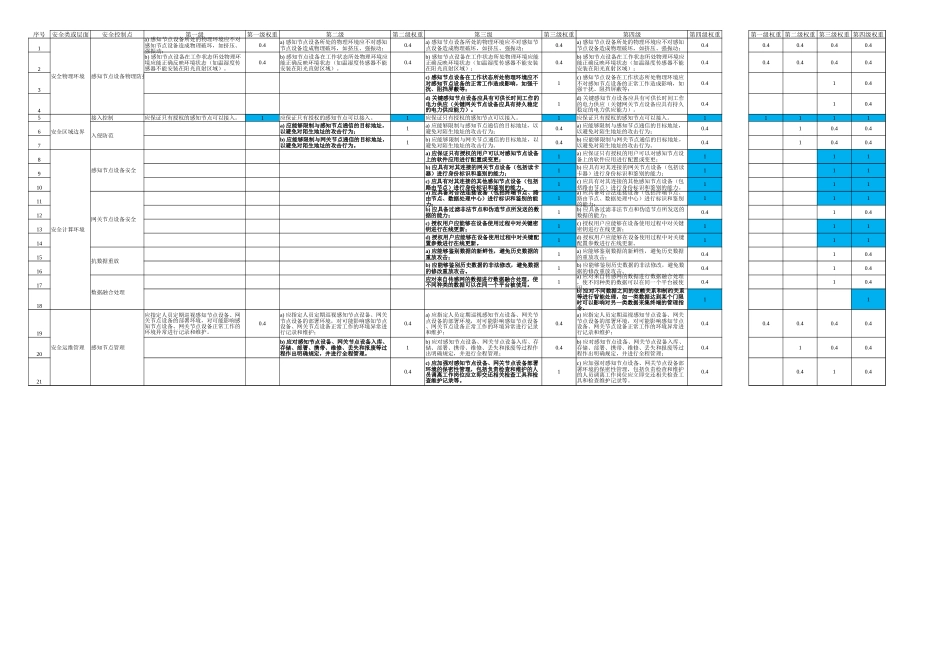

序号安全类或层面安全控制点第一级第一级权重第二级第二级权重第三级第三级权重第四级第四级权重第一级权重 第二级权重 第三级权重 第四级权重10.40.40.40.40.40.40.40.420.40.40.40.40.40.40.40.4310.410.4410.410.4511111111610.40.410.40.4710.40.410.40.481111911111011111111111210.410.41311111411111510.410.41610.410.41710.410.41811190.40.40.40.40.40.40.40.42010.40.410.40.4210.410.40.410.4安全物理环境感知节点设备物理防护a) 感知节点设备所处的物理环境应不对感知节点设备造成物理破坏,如挤压、强振动;a) 感知节点设备所处的物理环境应不对感知节点设备造成物理破坏,如挤压、强振动;a) 感知节点设备所处的物理环境应不对感知节点设备造成物理破坏,如挤压、强振动;a) 感知节点设备所处的物理环境应不对感知节点设备造成物理破坏,如挤压、强振动;b) 感知节点设备在工作状态所处物理环境应能正确反映环境状态(如温湿度传感器不能安装在阳光直射区域)。b) 感知节点设备在工作状态所处物理环境应能正确反映环境状态(如温湿度传感器不能安装在阳光直射区域)。b) 感知节点设备在工作状态所处物理环境应能正确反映环境状态(如温湿度传感器不能安装在阳光直射区域);b) 感知节点设备在工作状态所处物理环境应能正确反映环境状态(如温湿度传感器不能安装在阳光直射区域);c) 感知节点设备在工作状态所处物理环境应不对感知节点设备的正常工作造成影响,如强干扰、阻挡屏蔽等;c) 感知节点设备在工作状态所处物理环境应不对感知节点设备的正常工作造成影响,如强干扰、阻挡屏蔽等;d) 关键感知节点设备应具有可供长时间工作的电力供应(关键网关节点设备应具有持久稳定的电力供应能力)。d) 关键感知节点设备应具有可供长时间工作的电力供应(关键网关节点设备应具有持久稳定的电力供应能力)。安全区域边界接入控制应保证只有授权的感知节点可以接入。应保证只有授权的感知节点可以接入。应保证只有授权的感知节点可以接入。应保证只有授权的感知节点可以接入。入侵防范a) 应能够限制与感知节点通信的目标地址,以避免对陌生地址的攻击行为;a) 应能够限制与感知节点通信的目标地址,以避免对陌生地址的攻击行为;a) 应能够限制与感知节点通信的目标地址,以避免对陌生地址的攻击行为;b) 应能够限制与网关节点通信的目标地址,以避免对陌生地址的攻击行为。b) 应能够限制与网关节点通信的目标地址,以避免对陌生地址的攻击行为。b) 应能够限制与网关节点通信的目标地址,以避免对陌生地址的攻击行为。安全计算环境感知节点设备安全a) 应保证只有授权的用户可以对感知节点设备上的软件应用进行配置或变更;a) 应保证只有授权的用户可以对感知节点设备上的软件应用进行配置或变更;b) 应具有对其连接的网关节点设备(包括读卡器)进行身份标识和鉴别的能力;b) 应具有对其连接的网关节点设备(包括读卡器)进行身份标识和鉴别的能力;c) 应具有对其连接的其他感知节点设备(包括路由节点)进行身份标识和鉴别的能力。c) 应具有对其连接的其他感知节点设备(包括路由节点)进行身份标识和鉴别的能力。网关节点设备安全a) 应具备对合法连接设备(包括终端节点、路由节点、数据处理中心)进行标识和鉴别的能力;a) 应具备对合法连接设备(包括终端节点、路由节点、数据处理中心)进行标识和鉴别的能力;b) 应具备过滤非法节点和伪造节点所发送的数据的能力;b) 应具备过滤非法节点和伪造节点所发送的数据的能力;c) 授权用户应能够在设备使用过程中对关键密钥进行在线更新;c) 授权用户应能够在设备使用过程中对关键密钥进行在线更新;d) 授权用户应能够在设备使用过程中对关键配置参数进行在线更新。d) 授权用户应能够在设备使用过程中对关键配置参数进行在线更新。抗数据重放a) 应能够鉴别数据的新鲜性,避免历史数据的重放攻击;a) 应能够鉴别数据的新鲜性,避免历史数据的重放攻击;b) 应能够鉴别历史数据的非法修改,避免数据的修改重放攻击。b) 应能够鉴别历史数据的非法修改,避免数据的修改重放攻击。数据融合...