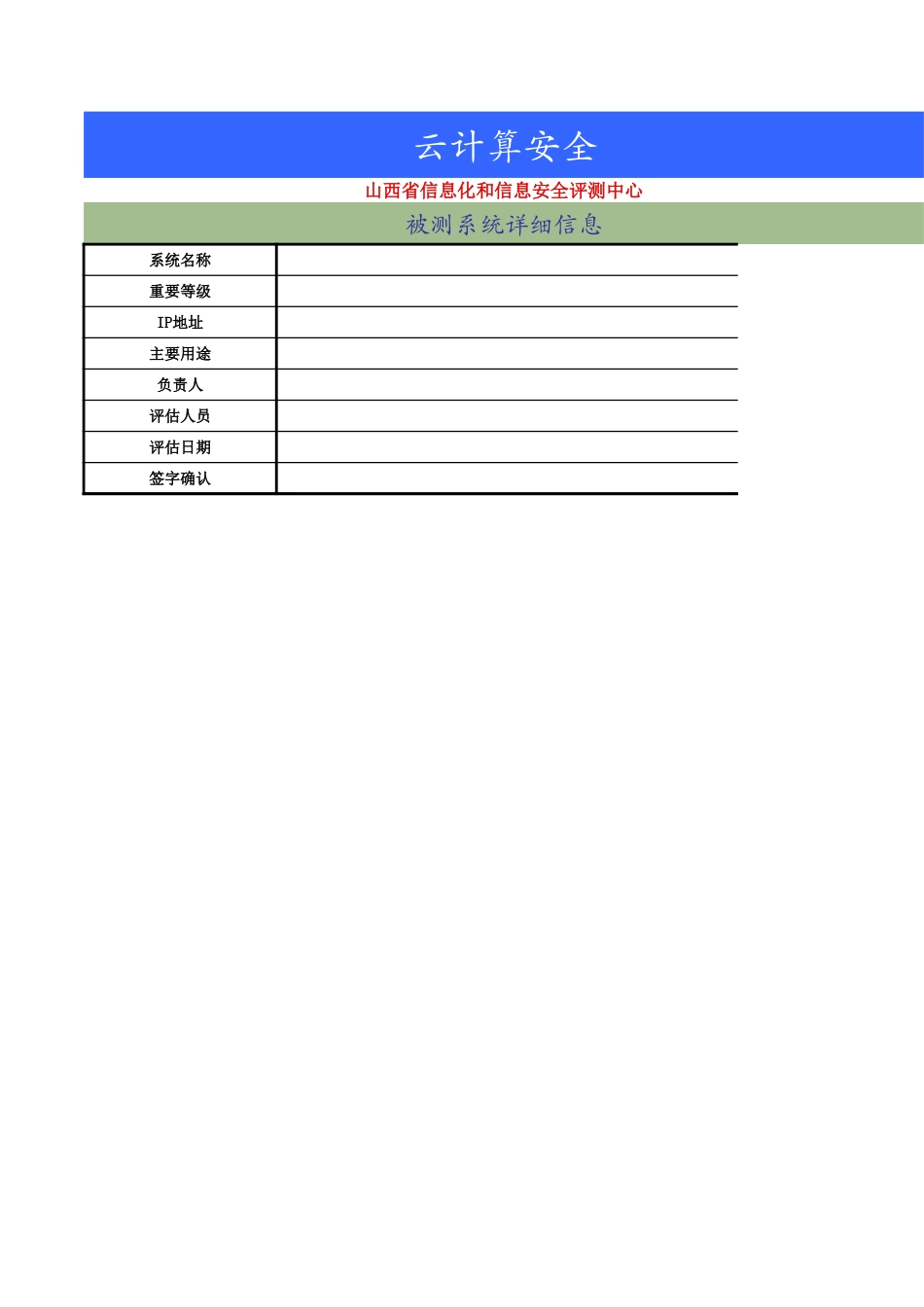

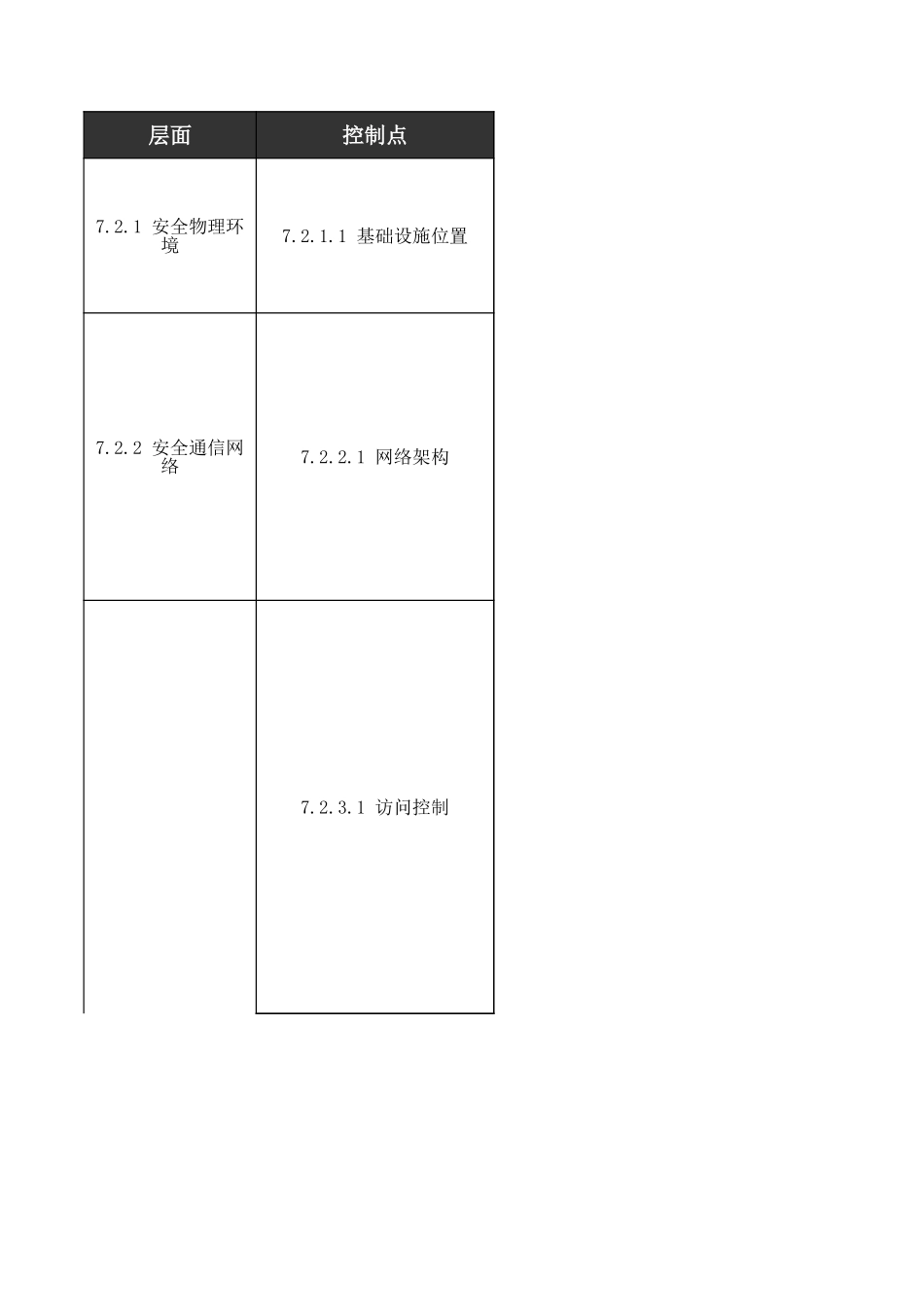

云计算安全山西省信息化和信息安全评测中心被测系统详细信息系统名称重要等级主要用途负责人评估人员评估日期签字确认IP地址云计算安全山西省信息化和信息安全评测中心被测系统详细信息层面控制点7.2.1 安全物理环境7.2.1.1 基础设施位置7.2.2 安全通信网络7.2.2.1 网络架构7.2.3 安全区域边界7.2.3.1 访问控制7.2.3 安全区域边界7.2.3.2 入侵防范7.2.3 安全区域边界7.2.3.3 安全审计7.2.4 安全计算环境7.2.4.1 访问控制7.2.4.2 镜像和快照保护7.2.4.3 数据完整性和保密性7.2.4.4 数据备份恢复7.2.4.5 剩余信息保护层面得分7.2.5 安全建设管理7.2.5.1 云服务商选择7.2.5.2 供应链管理7.2.6 安全运维管理7.2.6.1 云计算环境管理测评项测评对象应保证云计算基础设施位于中国境内。 机房管理员、办公场地、机房和平台建设方案a) 应保证云计算平台不承载高于其安全保护等级的业务应用系统; 云计算平台和业务应用系统定级备案材料b) 应实现不同云服务客户虚拟网络之间的隔离; 网络资源隔离措施、综合网管系统和云管理平台c) 应具有根据云服务客户业务需求提供通信传输、边界防护、入侵防范等安全机制的能力。防火墙、入侵检测系统、入侵保护系统和抗APT系统等安全设备a) 应在虚拟化网络边界部署访问控制机制,并设置访问控制规则; 访问控制机制、网络边界设备和虚拟化网络边界设备b) 应在不同等级的网络区域边界部署访问控制机制,设置访问控制规则。 网闸、防火墙、路由器和交换机等提供访问控制功能的设备a) 应能检测到云服务客户发起的网络攻击行为,并能记录攻击类型、攻击时间、攻击流量等; 抗APT攻击系统、网络回溯系统、威胁情报检测系统,抗DDOS攻击系统和入侵保护系统或相关组件b) 应能检测到对虚拟网络节点的网络攻击行为,并能记录攻击类型、攻击时间、攻击流量等; 抗APT 攻击系统、网络回溯系统、威胁情报检测系统、抗DDoS 攻击系统和入侵保护系统或相关组件c) 应能检测到虚拟机与宿主机、虚拟机与虚拟机之间的异常流量。虚拟机、宿主机、抗APT攻击系统、网络回溯系统、威胁情报检测系统、抗DDoS攻击系统和入侵保护系统或相关组件虚拟机镜像文件虚拟机云计算平台a) 应对云服务商和云服务客户在远程管理时执行的特权命令进行审计,至少包括虚拟机删除、虚拟机重启; 堡垒机或相关组件b) 应保证云服务商对云服务客户系统和数据的操作可被云服务客户审计。 综合审计系统或相关组件a) 应保证当虚拟机迁移时,访问控制策略随其迁移; 虚拟机、虚拟机迁移记录和相关配置b) 应允许云服务客户设置不同虚拟机之间的访问控制策略。 虚拟机和安全组或相关组a) 应针对重要业务系统提供加固的操作系统镜像或操作系统安全加固服务; b) 应提供虚拟机镜像、快照完整性校验功能,防止虚拟机镜像被恶意篡改。云管理平台和虚拟机镜像、快照或相关组件a) 应确保云服务客户数据、用户个人信息等存储于中国境内,如需出境应遵循国家相关规定; 数据库服务器、数据库存储设备和管理文档记录b) 应确保只有在云服务客户授权下,云服务商或第三方才具有云服务客户数据的管理权限; 云管理平台、数据库、相关授权文档和管理文档c) 应使用校验码或密码技术确保虚拟机迁移过程中重要数据的完整性,并在检测到完整性受到破坏时采取必要的恢复措施。a) 云服务客户应在本地保存其业务数据的备份; 云管理平台或相关组件b) 应提供查询云服务客户数据及备份存储位置的能力。云管理平台或相关组a) 应保证虚拟机所使用的内存和存储空间回收时得到完全清除; b) 云服务客户删除业务应用数据时,云计算平台应将云存储中所有副本删除。 云存储系统和云计算平台记录表单类文档a) 应选择安全合规的云服务商,其所提供的云计算平台应为其所承载的业务应用系统提供相应等级的安全保护能力; 系统建设负责人和服务合同b) 应在服务水平协议中规定云服务的各项服务内容和具体技术指标; 服务水平协议或服务合同c) 应在服务水平协议中规定云服务商的权限与责任,包括管理范围、职责划分、访问授权、隐私保护、行为准则、违约责任等; 服务水平协...