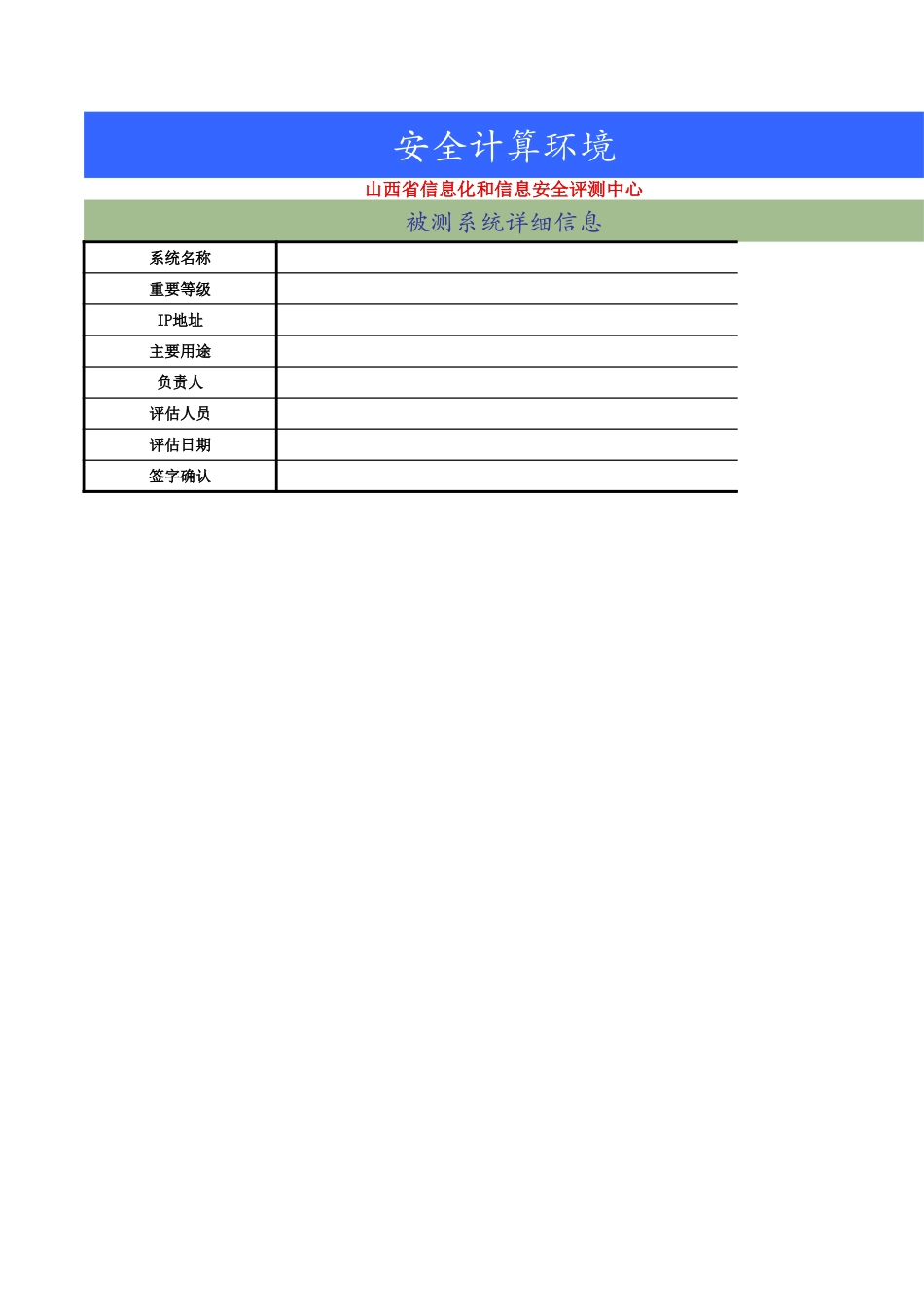

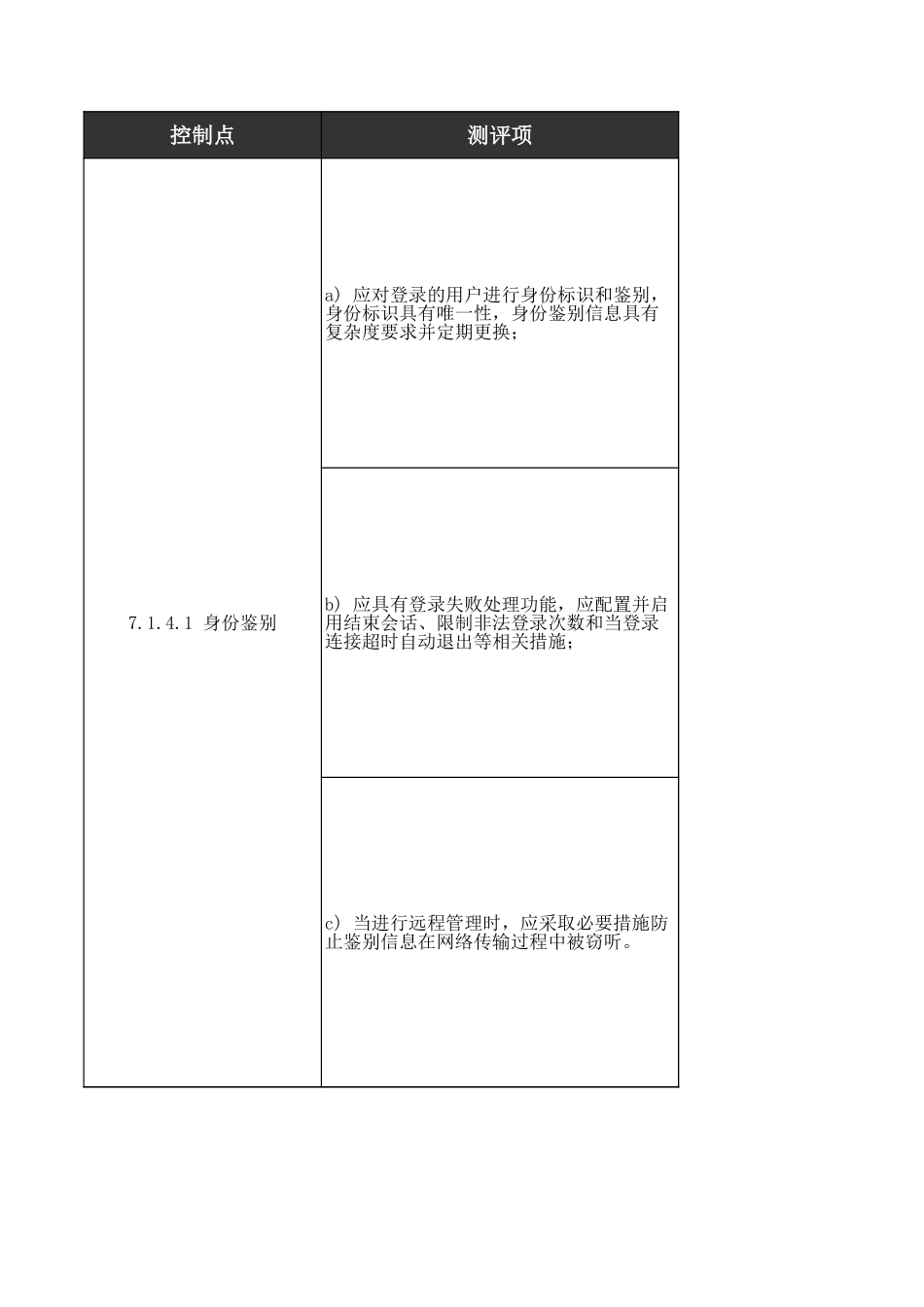

安全计算环境山西省信息化和信息安全评测中心被测系统详细信息系统名称重要等级主要用途负责人评估人员评估日期签字确认IP地址安全计算环境山西省信息化和信息安全评测中心被测系统详细信息控制点测评项7.1.4.1 身份鉴别a) 应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换; b) 应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施; c) 当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听。7.1.4.2 访问控制a) 应对登录的用户分配账户和权限; b) 应重命名或删除默认账户,修改默认账户的默认口令; c) 应及时删除或停用多余的、过期的账户,避免共享账户的存在; d) 应授予管理用户所需的最小权限,实现管理用户的权限分离。 7.1.4.3 安全审计a) 应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计; b) 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息; c) 应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等。7.1.4.4 入侵防范a) 应遵循最小安装的原则,仅安装需要的组件和应用程序; b) 应关闭不需要的系统服务、默认共享和高危端口; c) 应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制; d) 应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符合系统设定要求; 7.1.4.4 入侵防范e) 应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞。7.1.4.5 恶意代码防范应安装防恶意代码软件或配置具有相应功能的软件,并定期进行升级和更新防恶意代码库。7.1.4.6 可信验证可基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证, 并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证 结果形成审计记录送至安全管理中心。 7.1.4.7 数据完整性应采用校验技术保证重要数据在传输过程中的完整性。7.1.4.8 数据备份恢复a) 应提供重要数据的本地数据备份与恢复功能; b) 应提供异地实时备份功能,利用通信网络将重要数据实时备份至备份场地。7.1.4.9 剩余信息保护应保证鉴别信息所在的存储空间被释放或重新分配前得到完全清除。层面得分7.1.4.10 个人信息保护a) 应仅采集和保存业务必需的用户个人信息; b) 应禁止未授权访问和非法使用用户个人信息。 测评对象测评方法及步骤终端和服务器等设备中的操作系统(包括宿主机和虚拟机操作系统)、网络设备(包括虚拟机网络设备)、安全设备(包括虚拟机安全设备)、移动终端、移动终端管理系统、移动终端管理客户端、感知节点设备、网关节点设备、控制设备、业务应用系统、数据库管理系统、中间件和系统管理软件及系统设计文档等1、应核查用户在登陆时是否采用了身份鉴别措施;2、应核查用户列表确认用户身份标识是否具有唯一性;3、应核查用户配置信息或测试验证是否不存在空口令用户;4、应核查用户鉴别信息是否具有复杂度要求并定期更换。终端和服务器等设备中的操作系统(包括宿主机和虚拟机操作系统)、网络设备(包括虚拟机网络设备)、安全设备(包括虚拟机安全设备)、移动终端、移动终端管理系统、移动终端管理客户端、感知节点设备、网关节点设备、控制设备、业务应用系统、数据库管理系统、中间件和系统管理软件及系统设计文档等1、应核查是否配置并启用了登录失败处理功能;2、应核查是否配置并启用了限制非法登录功能,非法登录达到一定次数后采取特定动作,如账号锁定等;3、应核查是否配置并启用了登录连续超时及自动退出功能。终端和服务器等设备中的操作系统(包括宿主机和虚拟机操作系统)、网络设备(包括虚拟机网络设备)、安全设备(包括虚拟机安全设备)、移动终端、移动终端管理系统、移动终端管理客户端、感知节点设备、网关节点设备、控制设备、业务应用系统、数据库管理系统、中间件和系统管理软件及系统设...